El equipo de investigación de Microsoft 365 Defender compartió recientemente una publicación que explica cómo el malware de fraude pagado puede suscribir a los usuarios a servicios premium, sin que se den cuenta o se den cuenta. El malware ha mejorado mucho a lo largo de los años y puede ocultar todos sus rastros, dejando al usuario con la billetera agotada.

en un nuevo blog mandarla Equipo de investigación deferente de Microsoft 365 explicó cómo funciona el malware de fraude pagado y cómo se puede usar para suscribir a los usuarios a servicios premium sin que se enteren. El malware tiene muchos comportamientos únicos. Y puede apuntar fácilmente a operadores de red específicos y ocultar sus pistas.

El malware tiene muchos pasos por recorrer y se denomina “fraude telefónico” porque carga la factura de telecomunicaciones del usuario en lugar de requerir una tarjeta de crédito o débito. Puede usar “carga de código dinámico” para infectar a usuarios y dispositivos, y aprovecha el Protocolo de aplicación inalámbrica (WAP) ampliamente utilizado por los operadores de red.

Una vez que un dispositivo está conectado a la red de destino, el dispositivo se suscribe a servicios fraudulentos sin el consentimiento del usuario. El malware puede desactivar la conexión Wi-Fi del usuario o esperar a que salga de la cobertura Wi-Fi.

El malware también puede interceptar y acceder a contraseñas de un solo uso (OTP), generalmente enviadas para autenticar compras. El malware también oculta cualquier notificación y puede recopilar información en nombre del usuario, ocultando por completo todos sus rastros. Los usuarios a menudo se dan cuenta del malware cuando es demasiado tarde y tienen que pagar al final del contrato o al final del mes.

Estas técnicas se están volviendo populares.

La técnica de estafa de telecomunicaciones se ha utilizado ampliamente en el pasado y ha comenzado a despegar nuevamente en los últimos años. También es un método popular en los países en desarrollo, ya que la mayoría de las personas a menudo solo usan servicios SIM mensuales o de prepago, lo que permite a los atacantes obtener una gran suma de dinero.

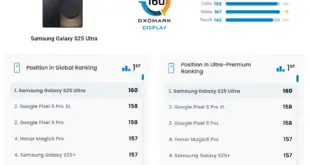

No hay señales de que este método se ralentice a corto plazo y sospechamos que estará aquí para quedarse a largo plazo. Una vez que el malware se ha ejecutado con éxito, solo necesita seguir los pasos para comenzar a recolectar dinero de usuarios insospechados. El malware Toll Fraud también es el tipo más frecuente en Android desde 2017. El malware representó el 34,8% de las aplicaciones potencialmente dañinas (PHA) instaladas por el Google Play Store en el primer trimestre de 2022en segundo lugar después del spyware.

¿Cómo puede ser prevenido?

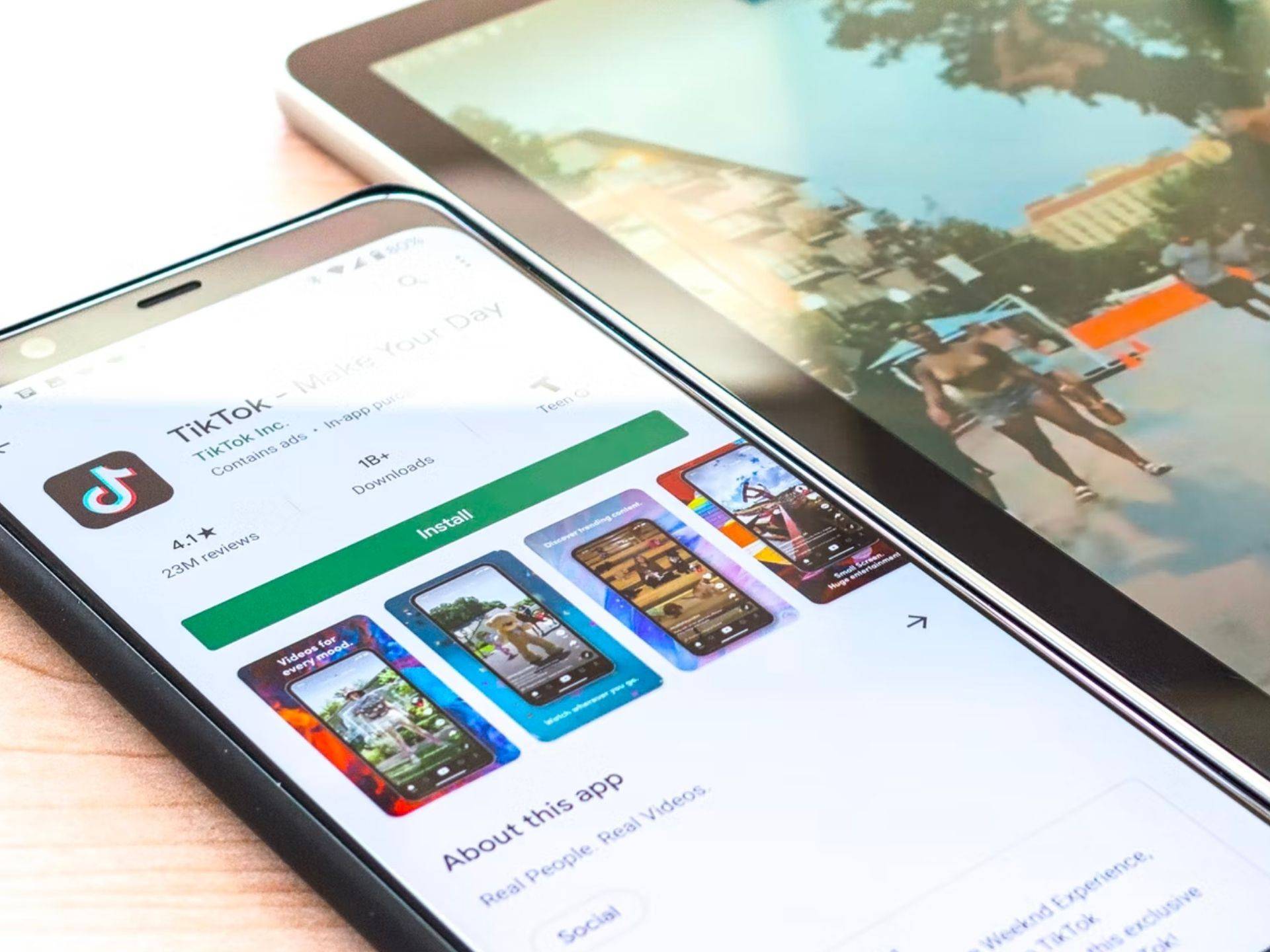

Afortunadamente, el código malicioso se distribuye principalmente fuera de Google Play Store, ya que Google restringe el uso de código dinámico para que no se cargue en ninguna aplicación de Google Play Store. Las posibilidades de que los usuarios en general se vean afectados son bajas, pero puede suceder al acceder a aplicaciones de terceros y desconocidas desde fuera de Google Play Store.

Le recomendamos encarecidamente que solo descargue archivos que pueda verificar. El uso de servicios de terceros siempre implica riesgos y recomendamos no utilizarlos. También vale la pena señalar que el sistema de Google no es perfecto, y las cosas pueden incluso cargarse accidentalmente en Play Store.

El equipo de Defender también recomienda que los usuarios “eviten otorgar permisos de SMS, acceso de escucha de notificaciones o acceso de accesibilidad a cualquier aplicación sin una comprensión clara de por qué la aplicación lo necesita”.

Además, el equipo aconseja a los usuarios que actualicen sus dispositivos una vez que ya no reciban más actualizaciones. Se pueden descargar nuevos parches de seguridad con cierta frecuencia, protegiéndolo de malware y otras acciones fraudulentas.

Si desea obtener más información sobre cómo funciona el malware y cómo se puede ejecutar en un dispositivo, consulte el blog de Microsoft mandar con explicaciones más detalladas. El equipo explica el proceso y demuestra el método con ejemplos claros.

MiReal.me MiReal.me – Tu blog tecnológico con la más actualizada información

MiReal.me MiReal.me – Tu blog tecnológico con la más actualizada información